替 HPE ProLiant DL580 Gen8 安裝 Meltdown&Spectre 更新

需求

因 Intel CPU 漏洞造成伺服器暴露於安全風險底下,除了作業系統的更新之外,HPE 原廠也針對這次的漏洞攻擊提供韌體更新。本次的軟硬體如下:

HPE ProLiant DL580 Gen8

VMWare vSphere ESXi 6.0

作業步驟

因安裝此更新前 HPE ESXi Server 必須滿足以下先決條件,因此我們必須先安裝 HPE ESXi Offline Bundle for vSphere 6.0 以符合更新需求。- 已安裝 HPE ProLiant iLO 3/4 Channel Interface Driver(CHIF),iLO 版本需在1.4以上。

- 已安裝 Compaq ROM Utility Driver(CRU),CRU版本需在6.0.8以上。

下載所需檔案及上傳

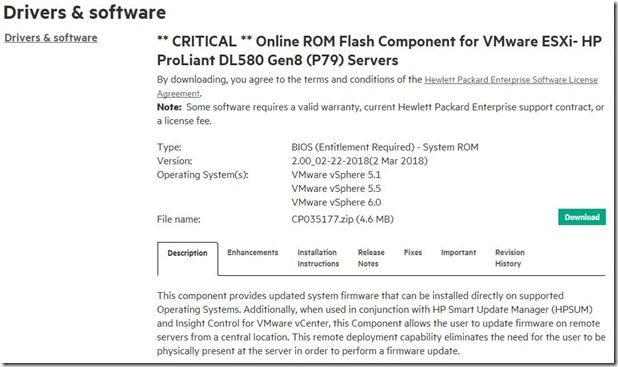

1. 從 HPE 網站下載 HPE ESXi Offline Bundle 安裝檔及 Meltdown&Spectre 更新檔,要注意需下載的更新為 VMWare 專用版本。

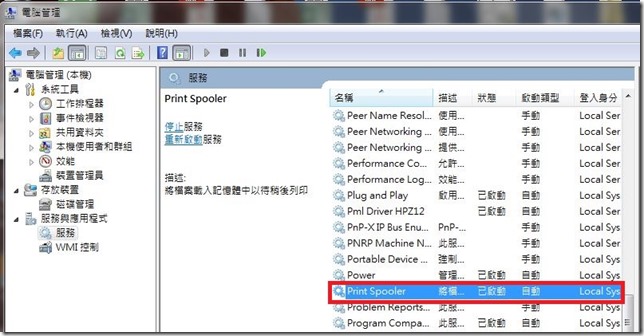

2. 虛擬主機開啟 SSH 跟 esxi shell

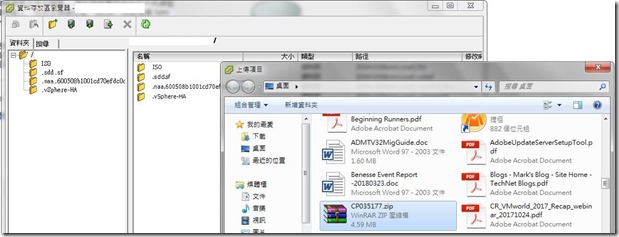

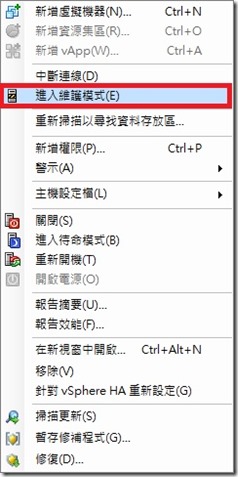

3. 使用 vSphere Client 資料儲存區瀏覽器將之前下載的安裝檔及更新檔上傳到主機,接著讓 ESXi 主機進入維護模式。

4. 使用 putty 以 root 帳號登入 ESXi 主機將上傳的檔案搬移到 /tmp 底下

- cd /vmfs/volumes/YourStoreLocation

- mv CP035177.zip /tmp

- mv esxi6.0uX-mgmt-bundle-3.2.0-15.zip /tmp

安裝 HPE ESXi Offline Bundle for vSphere 6.0

1. 將 esxi6.0uX-mgmt-bundle-3.2.0-15.zip 解壓縮並執行安裝。- esxcli software vib install -d /tmp/esxi6.0uX-mgmt-bundle-3.2.0-15.zip

3. 使用 putty 登入主機檢查是否已安裝完成

- esxcli software vib list |grep hp

安裝 Meltdown&Spectre 更新

1. 使用 putty 以 root 的身分登入主機,切換到 /tmp 底下。2. unzip CP035177.zip

3. ./CP035177.vmexe

4. 完成後登出並重開機套用更新

5. 主機重開機在BIOS畫面時查看BIOS版本,確定已更新到版本 2.0

6. 虛擬主機關閉 SSH 跟 esxi shell

安裝 HPE ESXi Offline Bundle for vSphere 6.0 及 Meltdown&Spectre 漏洞更新完成。

參考資料

1. 10個Q&A快速認識Meltdown與Spectre兩大CPU漏洞攻擊(內含各廠商修補進度大整理_1/10更新)2. Online ROM Flash Component for VMware ESXi- HP ProLiant DL580 Gen8 (P79) Servers

3. Side Channel Analysis Method (Spectre & Meltdown) Allows Information Disclosure in Microprocessors (CVE-2017-5715, CVE-2017-5753, CVE-2017-5754)

4. ESXi 安装Offline Bundle

留言